Linux системы набирают популярность, и частенько приходится использовать их как маршрутизатор в локальной сети, например, дома.

И, как правило, в таких случаях нам помогает такая утилита, как iptables — стандартный брендмауэр Linux.

C его помощью, например, можно достаточно легко организовать локальную сеть с NAT.

Начнем с краткого описания нужных операций в iptables:

Синтаксис: iptables -t *таблица* *команда*

Ключи:

-L — список правил

-F — удалить все правила

-A — добавить правило

пример: iptables -t *таблица* -A *цепочка* *правило*

-D — удалить правило

пример: iptables -t *таблица* -D *цепочка* *номер правила*

Для сохранения текущих правил выполните:

[code]

/etc/init.d/iptables save

[/code]

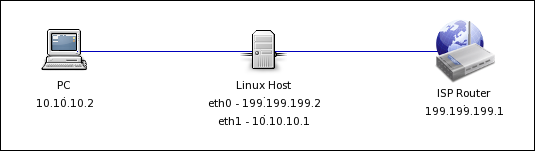

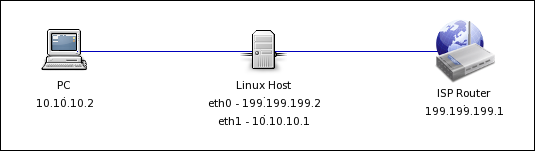

И так, допустим, у нас есть локальная сеть, и нам необходимо обеспечить ее Интернетом, а так же пробросить порты с внешнего адреса в локальную сеть.

Читать далее →